Конфигурация для VPN: как правильно настроить виртуальную частную сеть

Настройка виртуальной частной сети (VPN) является важным этапом в обеспечении безопасности и конфиденциальности при использовании интернета. Для того чтобы правильно настроить VPN-соединение, требуется учитывать множество факторов, включая выбор подходящей конфигурации, параметры безопасности и настройки для разных типов устройств. В данной статье рассмотрим основные шаги и ключевые моменты, которые нужно учесть при конфигурировании VPN.

Основные элементы конфигурации для VPN

Конфигурация для VPN зависит от типа подключения, используемой технологии и поставщика услуг. Однако существуют общие параметры, которые должны быть настроены для корректной работы любого VPN-сервиса.

-

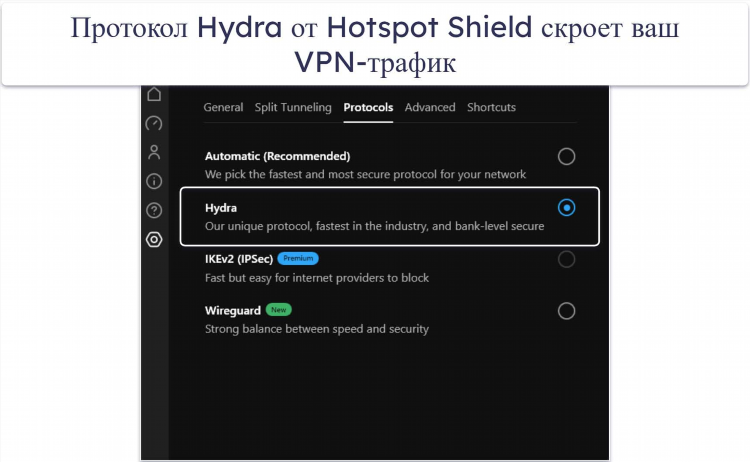

Тип VPN-протокола

Протокол VPN определяет, как данные будут передаваться через защищенное соединение. Наиболее распространенными протоколами являются:-

OpenVPN — один из самых безопасных и гибких протоколов, поддерживающий различные алгоритмы шифрования.

-

L2TP/IPsec — комбинированный протокол, который использует шифрование через IPsec для повышения безопасности.

-

PPTP — устаревший, но быстрый протокол, который не рекомендуется для использования, так как он имеет слабую защиту.

-

IKEv2/IPsec — быстрое и безопасное решение для мобильных устройств и ноутбуков.

Важно правильно выбрать протокол, исходя из требований безопасности и скорости работы.

-

-

Шифрование данных

Все данные, передаваемые через VPN, должны быть защищены. Для этого используется шифрование. Основные методы шифрования, применяемые в VPN:-

AES-256 — высококлассное шифрование, используемое в большинстве современных VPN-сервисов.

-

RSA — алгоритм, используемый для обмена ключами и аутентификации.

Конфигурация для VPN должна включать настройку уровня шифрования в зависимости от предпочтений пользователя и требуемой скорости.

-

-

Аутентификация пользователей

Аутентификация пользователей позволяет убедиться в том, что только авторизованные лица могут получить доступ к VPN. Это может быть реализовано с помощью:-

Парольной аутентификации

-

Сертификатов

-

Двухфакторной аутентификации

Настройка аутентификации требует выбора оптимального способа, который обеспечит как безопасность, так и удобство использования.

-

Как настроить VPN на разных устройствах

Правильная конфигурация для VPN важна для всех типов устройств, будь то ПК, смартфоны или маршрутизаторы. Рассмотрим основные шаги настройки VPN на популярных платформах.

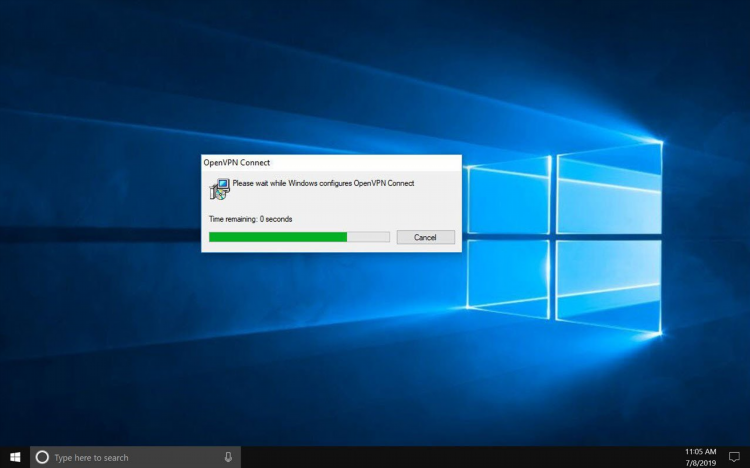

Настройка VPN на Windows

-

Откройте "Параметры" и выберите раздел "Сеть и интернет".

-

Перейдите в "VPN" и нажмите "Добавить VPN-подключение".

-

Введите название подключения, тип VPN-протокола и параметры сервера, предоставленные вашим провайдером.

-

Введите данные для аутентификации (логин и пароль или сертификат).

-

Нажмите "Сохранить" и подключитесь.

Настройка VPN на macOS

-

Перейдите в "Системные настройки" и выберите "Сеть".

-

Нажмите на "+" для добавления нового подключения и выберите "VPN".

-

Укажите протокол, сервер и данные для аутентификации.

-

Сохраните настройки и подключитесь к сети.

Настройка VPN на мобильных устройствах

-

На Android и iOS откройте "Настройки" и выберите раздел VPN.

-

Добавьте новое подключение, указав тип протокола, сервер и данные для аутентификации.

-

Активируйте VPN и подключитесь.

Рекомендации по выбору конфигурации для VPN

При выборе конфигурации для VPN важно учитывать несколько факторов. Во-первых, стоит обратить внимание на требования к скорости интернета. Некоторые протоколы, например, OpenVPN, могут снижать скорость соединения из-за высокого уровня шифрования. Во-вторых, для мобильных устройств рекомендуется выбирать более быстрые протоколы, такие как IKEv2, которые обеспечивают хорошее соотношение скорости и безопасности. Также следует учитывать региональные особенности, такие как необходимость обхода блокировок или доступ к определенным сервисам.

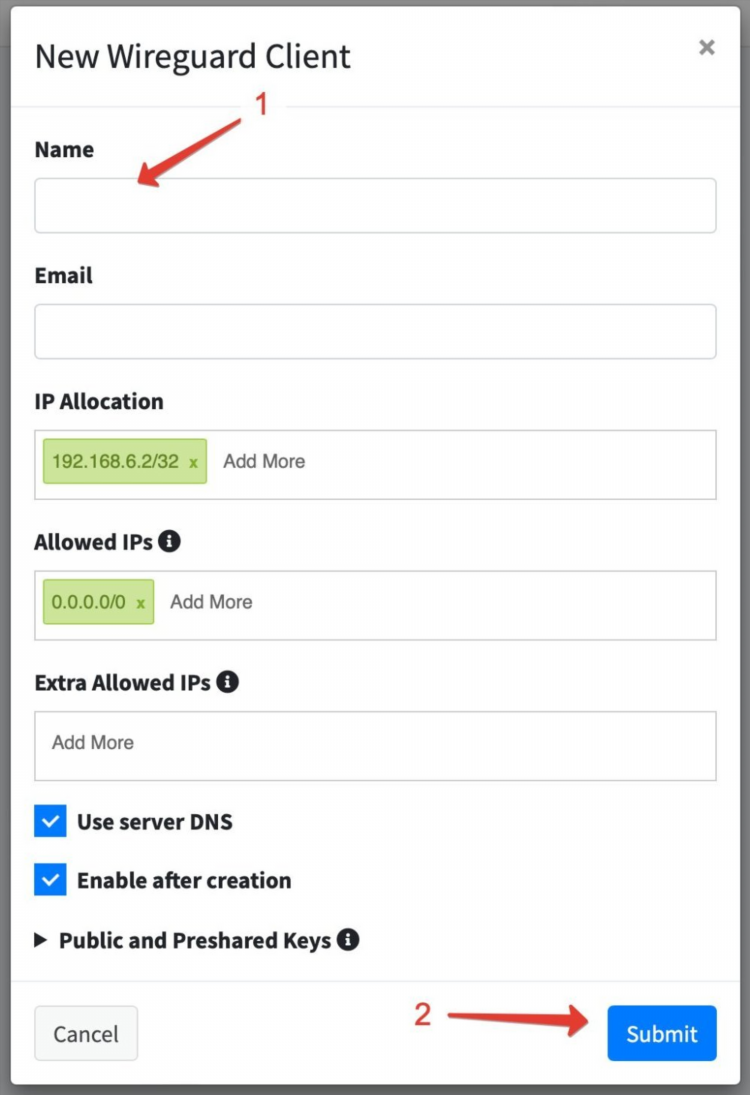

Конфигурация VPN для корпоративных сетей

Для корпоративных сетей конфигурация VPN должна включать дополнительные элементы безопасности и контроля доступа. Часто используется модель клиент-сервер, где на сервере устанавливаются дополнительные программы для мониторинга и управления доступом пользователей. Важно настроить:

-

Многоуровневую аутентификацию

-

Политики безопасности для разных групп пользователей

-

Мониторинг активности пользователей

При этом необходимо правильно настроить шифрование, чтобы защитить данные корпоративной сети от внешних угроз.

Часто задаваемые вопросы

Какой протокол VPN является самым безопасным?

На данный момент OpenVPN и IKEv2/IPsec считаются наиболее безопасными протоколами для использования в VPN-сетях. Они обеспечивают высокий уровень шифрования и защиту от атак.

Можно ли настроить VPN без использования стороннего программного обеспечения?

Да, на многих операционных системах (например, Windows и macOS) есть встроенные средства для настройки VPN без необходимости установки сторонних программ. Однако использование специализированного ПО может предложить более удобный и гибкий функционал.

Как ускорить работу VPN?

Чтобы улучшить скорость работы VPN, рекомендуется:

-

Выбирать сервер, расположенный как можно ближе к вашему местоположению.

-

Использовать протоколы с оптимальным соотношением безопасности и скорости (например, IKEv2).

-

Проверить настройки шифрования и использовать более легкие алгоритмы, если это допустимо.

Как выбрать подходящий сервер для VPN?

При выборе сервера для VPN важно учитывать его расположение и пропускную способность. Для максимальной безопасности рекомендуется использовать серверы, которые предлагают 256-битное шифрование и поддерживают безопасные протоколы, такие как OpenVPN или IKEv2.

Как обеспечить стабильность подключения при использовании VPN?

Для стабильного VPN-соединения рекомендуется выбирать надежного провайдера с высокоскоростными серверами, а также периодически обновлять программное обеспечение для предотвращения возможных уязвимостей.