Внутренний VPN: ключевой инструмент для защиты корпоративных сетей

Что такое внутренний VPN

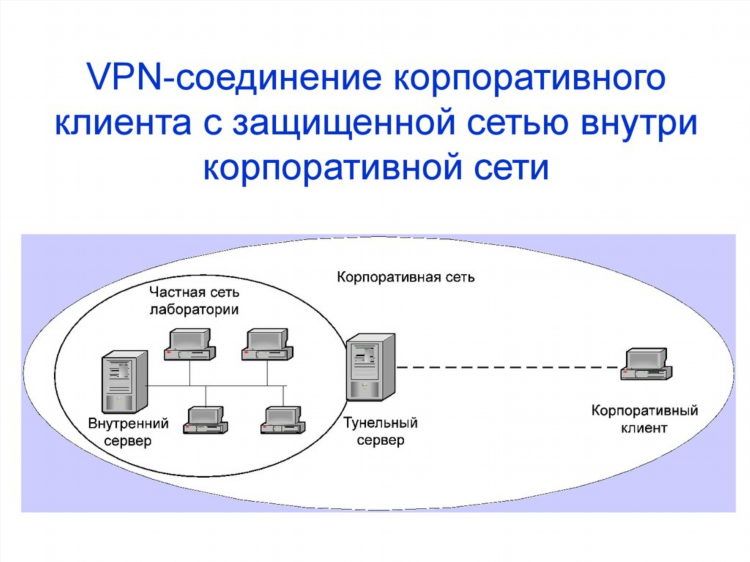

Внутренний VPN (Virtual Private Network) — это закрытая виртуальная сеть, предназначенная для безопасной передачи данных между сегментами одной организации, обычно внутри корпоративной инфраструктуры. Такой тип VPN используется для изоляции внутреннего трафика и обеспечения безопасного доступа сотрудников к ресурсам компании без выхода в общедоступные сети.

Преимущества использования внутреннего VPN

Внедрение внутреннего VPN в корпоративную структуру позволяет добиться следующих преимуществ:

-

Изоляция внутренней сети от внешнего трафика и угроз.

-

Шифрование данных при передаче между филиалами или удалёнными рабочими местами.

-

Централизованный контроль над доступом к информационным ресурсам.

-

Снижение риска утечек данных за счёт ограниченного маршрутизации.

Области применения внутреннего VPN

Внутренний VPN широко применяется в различных сценариях:

-

Соединение офисов и дата-центров компании.

-

Обеспечение безопасного доступа к внутренним сервисам (базы данных, CRM, ERP).

-

Объединение виртуальных машин в рамках облачной инфраструктуры.

-

Сегментация сети для разработки, тестирования и эксплуатации.

Основные технологии и протоколы

Для реализации внутреннего VPN применяются стандартные технологии:

-

IPSec — протокол обеспечения конфиденциальности и целостности данных.

-

OpenVPN — кросс-платформенное решение с поддержкой сертификатов и аутентификации.

-

WireGuard — современный протокол с упрощённой архитектурой и высокой производительностью.

-

L2TP/IPSec — туннельный протокол для маршрутизации трафика между узлами.

Архитектура и компоненты

Типовая архитектура внутреннего VPN включает:

-

VPN-шлюзы — устройства, обеспечивающие шифрование и маршрутизацию.

-

Серверы аутентификации — проверка доступа пользователей по сертификатам или учетным данным.

-

Клиентские устройства — компьютеры, сервера, IoT-оборудование.

-

Службы мониторинга и логирования — контроль активности и аудит доступа.

Требования к безопасности

Для поддержания безопасности внутреннего VPN необходимо учитывать следующие аспекты:

-

Регулярное обновление программного обеспечения.

-

Использование сертификатов X.509 для аутентификации.

-

Настройка межсетевых экранов на VPN-шлюзах.

-

Разграничение прав доступа с использованием LDAP или Active Directory.

Настройка внутреннего VPN

Этапы внедрения внутреннего VPN:

-

Анализ сетевой инфраструктуры.

-

Выбор протокола и архитектуры VPN.

-

Установка и настройка серверов и клиентов.

-

Проведение тестирования и аудита безопасности.

-

Внедрение политик доступа и мониторинга.

Распространённые ошибки при реализации

-

Отсутствие шифрования данных на уровне приложения.

-

Неправильная маршрутизация между сегментами сети.

-

Игнорирование контроля доступа и журналирования действий.

-

Использование устаревших алгоритмов шифрования.

FAQ

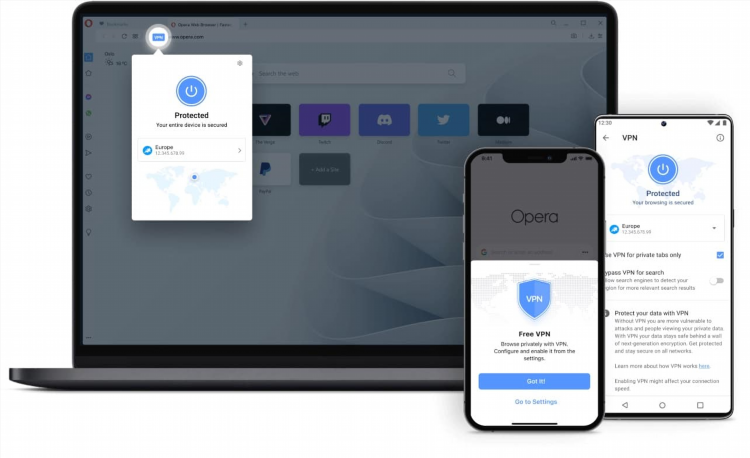

Что отличает внутренний VPN от публичного?

Внутренний VPN используется исключительно внутри организации для соединения её собственных ресурсов, в то время как публичный VPN обеспечивает доступ в интернет через защищённый канал.

Можно ли использовать внутренний VPN без выхода в интернет?

Да. Внутренний VPN функционирует в рамках изолированной сети и не требует подключения к внешним ресурсам.

Как обеспечить отказоустойчивость внутреннего VPN?

Рекомендуется использовать резервные шлюзы, автоматическое переключение маршрутов и балансировку нагрузки.

Какие угрозы могут возникнуть при неправильной настройке внутреннего VPN?

Основные риски включают несанкционированный доступ, утечку данных, снижение производительности и компрометацию узлов сети.

Как контролировать активность пользователей во внутреннем VPN?

Для этого применяются системы журналирования, SIEM-решения и политики доступа с идентификацией пользователей.