Встроенный VPN: особенности, преимущества и ограничения использования

Что такое встроенный VPN

Встроенный VPN (Virtual Private Network) — это программное решение для создания защищённого соединения, которое интегрировано в операционную систему, браузер или другое программное обеспечение. В отличие от сторонних VPN-приложений, встроенные решения не требуют отдельной установки и обычно предоставляются разработчиком платформы.

Примеры встроенного VPN

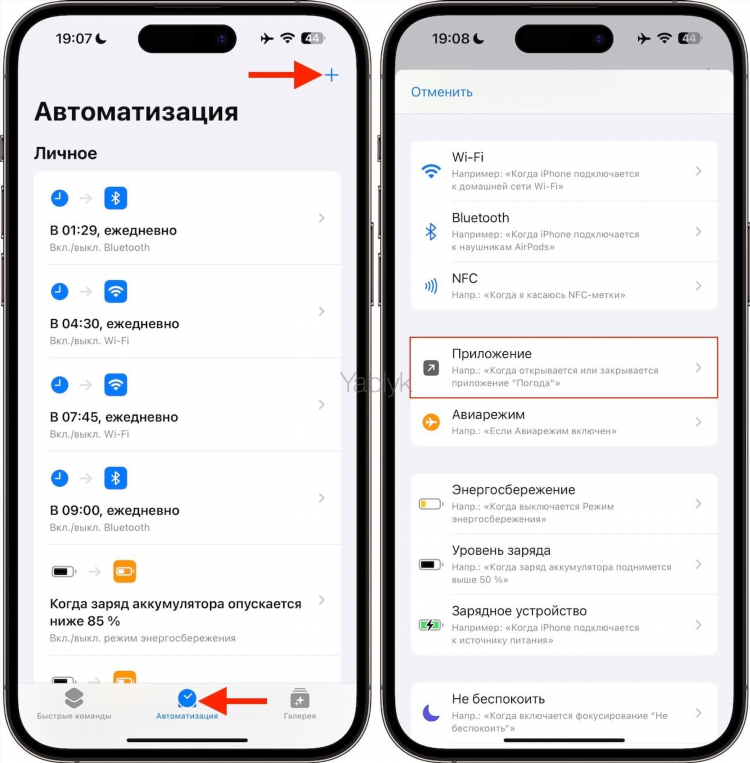

Встроенный VPN в операционных системах

-

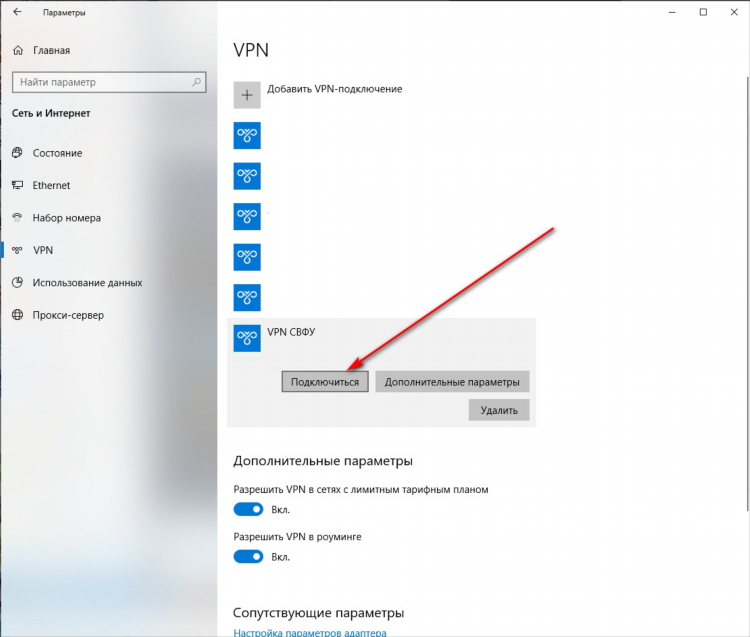

Windows — поддерживает настройку VPN-соединений через встроенный клиент. Пользователи могут подключиться к VPN-серверу, указав параметры подключения (протокол, адрес сервера, данные авторизации).

-

macOS — предоставляет аналогичную функциональность через системные настройки сети.

-

Android — с версии 4.0 поддерживает VPN на уровне системы. Некоторые устройства имеют встроенные клиенты от производителей.

-

iOS — обеспечивает поддержку протоколов IKEv2, L2TP/IPSec и других без необходимости установки дополнительных приложений.

Встроенный VPN в браузерах

-

Opera — предлагает встроенный VPN без ограничений по трафику, доступный прямо из интерфейса браузера.

-

Microsoft Edge (на базе Chromium) — в некоторых сборках тестирует встроенный VPN под названием Microsoft Secure Network.

-

Mozilla Firefox — не имеет полноценного встроенного VPN, но предлагает отдельный сервис Mozilla VPN на базе WireGuard.

Преимущества встроенного VPN

-

Простота использования — нет необходимости устанавливать дополнительное ПО.

-

Интеграция с системой — встроенные решения часто лучше оптимизированы и меньше потребляют ресурсов.

-

Обновления безопасности — обновляются вместе с системой или программой, что снижает риск уязвимостей.

-

Минимизация стороннего вмешательства — отсутствует необходимость передавать данные сторонним разработчикам ПО.

Ограничения встроенного VPN

-

Ограниченная функциональность — встроенные клиенты не всегда поддерживают расширенные функции, такие как выбор региона или обход блокировок.

-

Ограниченный список протоколов — могут поддерживаться только базовые протоколы (например, L2TP/IPSec, IKEv2).

-

Зависимость от разработчика — работоспособность и безопасность встроенного VPN зависят от политики обновлений и архитектуры платформы.

-

Отсутствие анонимизации — встроенные VPN не всегда предоставляют достаточную степень приватности, особенно если поставщик сервиса собирает данные о подключении.

Протоколы, поддерживаемые встроенным VPN

Наиболее распространённые протоколы:

-

L2TP/IPSec — надёжный, но может быть ограничен фаерволами.

-

IKEv2/IPSec — высокоэффективный при переключении между сетями (Wi-Fi ↔ мобильные данные).

-

PPTP — устаревший протокол с низким уровнем безопасности.

-

WireGuard — не всегда поддерживается встроенно, но набирает популярность за счёт высокой производительности и безопасности.

Сценарии использования встроенного VPN

-

Доступ к корпоративной сети — безопасное подключение сотрудников к внутренним ресурсам компании.

-

Использование в публичных Wi-Fi-сетях — защита передаваемых данных от перехвата.

-

Фильтрация контента — ограниченный доступ к ресурсам по IP-адресу в некоторых странах.

-

Шифрование трафика — обеспечение конфиденциальности при передаче данных.

FAQ

Какие риски связаны с использованием встроенного VPN?

Основной риск — ограниченный функционал и возможная передача данных поставщику платформы, особенно в бесплатных решениях.

Может ли встроенный VPN заменить платные VPN-сервисы?

Только в базовых сценариях. Для расширенного функционала, например, смены геолокации, лучше использовать специализированные VPN-сервисы.

Насколько безопасен встроенный VPN в браузере?

Безопасность зависит от политики конфиденциальности разработчика и реализации протоколов. Например, в браузере Opera трафик шифруется, но сервис может логировать соединения.

Можно ли использовать встроенный VPN на уровне всей системы?

Да, в операционных системах (Windows, macOS, Android, iOS) встроенный VPN работает на уровне всей системы и может направлять весь трафик через защищённое соединение.

Как узнать, работает ли встроенный VPN?

Необходимо проверить IP-адрес перед и после подключения к VPN, а также убедиться в наличии активного защищённого туннеля через сетевые настройки устройства.