Подмена VPN: что это и как она влияет на безопасность интернета

VPN (виртуальная частная сеть) используется для защиты личных данных и обеспечения анонимности в интернете. Однако в последнее время набирает популярность тема подмены VPN. Под этим термином понимаются методы, которые позволяют обойти систему защиты, предоставляемую VPN, с целью манипуляции трафиком или получения несанкционированного доступа к информации. В этой статье будет рассмотрено, что представляет собой подмена VPN, как она работает, и какие последствия она может иметь для безопасности пользователей.

Что такое подмена VPN?

Подмена VPN — это процесс, при котором злоумышленники изменяют или манипулируют данными, передаваемыми через VPN-соединение. Эта подмена может происходить на разных уровнях, включая изменение маршрута трафика, перехват или использование уязвимостей в программном обеспечении VPN-сервера. Главная цель таких атак — получить доступ к данным пользователя или скрыть действия злоумышленника от систем безопасности.

В отличие от обычного использования VPN для защиты личных данных, подмена VPN нацелена на обход механизмов безопасности, что делает её опасной как для индивидуальных пользователей, так и для крупных организаций.

Как происходит подмена VPN?

Существует несколько методов, с помощью которых может быть выполнена подмена VPN. Наиболее распространёнными являются:

1. Атаки на серверы VPN

Злоумышленники могут нацелиться на уязвимости в серверах VPN, с помощью которых происходит шифрование трафика. Если сервер неправильно настроен или использует слабые алгоритмы шифрования, злоумышленник может перехватить трафик и изменить его.

2. Межсетевые экраны и шпионские программы

Межсетевые экраны (firewall) или шпионские программы могут быть использованы для перенаправления трафика пользователя через сервер, который на самом деле не является настоящим VPN-сервером. Это позволяет собирать информацию или вмешиваться в сессии.

3. Man-in-the-Middle атаки (MITM)

Атака типа Man-in-the-Middle предполагает перехват и изменение данных, передаваемых между пользователем и сервером VPN. Злоумышленник может внедрить свой сервер в коммуникационную цепочку и, таким образом, контролировать весь трафик.

Последствия подмены VPN для безопасности

Подмена VPN может иметь серьёзные последствия для пользователей, включая:

-

Перехват личных данных. Злоумышленники могут получить доступ к конфиденциальной информации, такой как пароли, номера кредитных карт и другие данные.

-

Утечка данных. При нарушении безопасности может произойти утечка чувствительных данных, что приведёт к финансовым и репутационным потерям.

-

Подмена идентичности. Вредоносные программы, использующие подмену VPN, могут подделывать действия пользователя, что может привести к юридическим и финансовым последствиям.

Методы защиты от подмены VPN

Для минимизации рисков, связанных с подменой VPN, важно использовать надёжные средства защиты и следовать проверенным практикам. Ключевыми методами защиты являются:

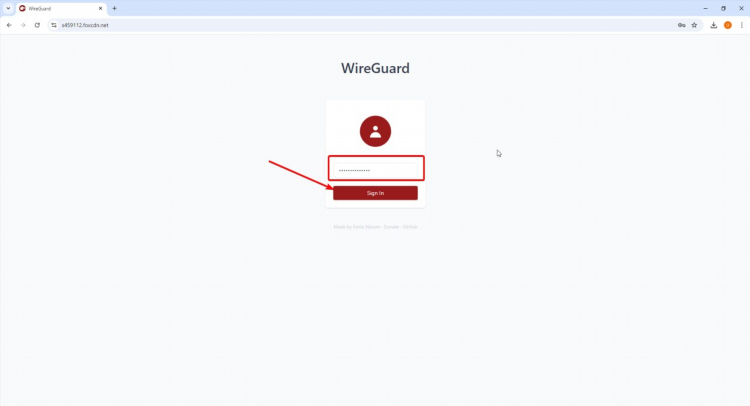

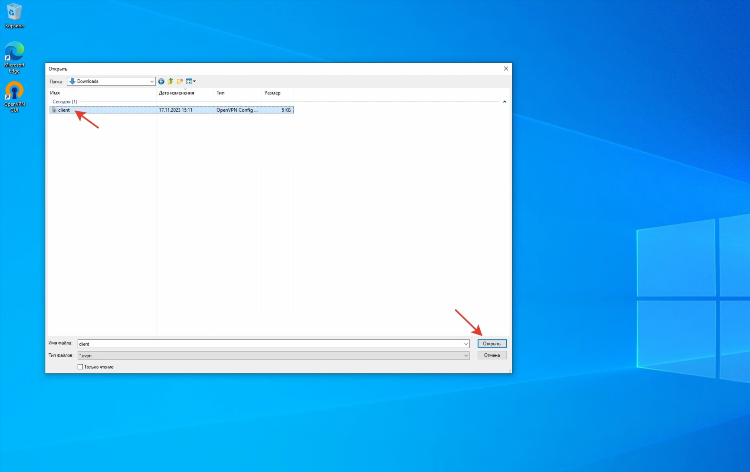

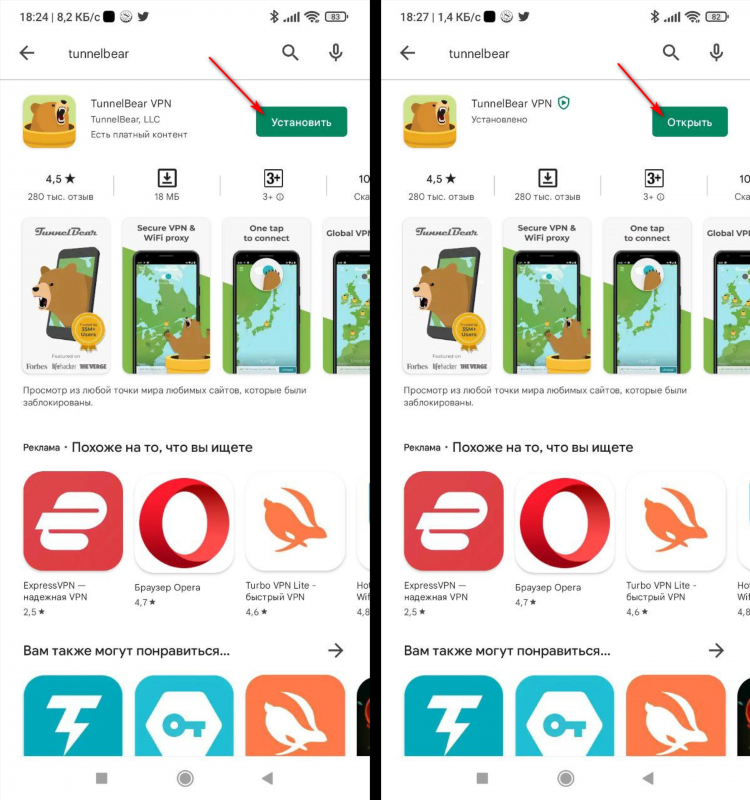

1. Использование проверенных VPN-сервисов

Одним из основных способов предотвращения подмены VPN является выбор надёжных и проверенных сервисов. Эти сервисы обеспечивают высокий уровень шифрования и защищённости от внешних атак.

2. Регулярное обновление программного обеспечения

Многие уязвимости, которые могут быть использованы для подмены VPN, возникают из-за старых версий программного обеспечения. Регулярные обновления программ и операционных систем позволяют закрывать эти уязвимости.

3. Многофакторная аутентификация

Использование многофакторной аутентификации помогает повысить уровень безопасности. Даже если злоумышленник получит доступ к VPN, дополнительная аутентификация может предотвратить несанкционированный доступ к данным.

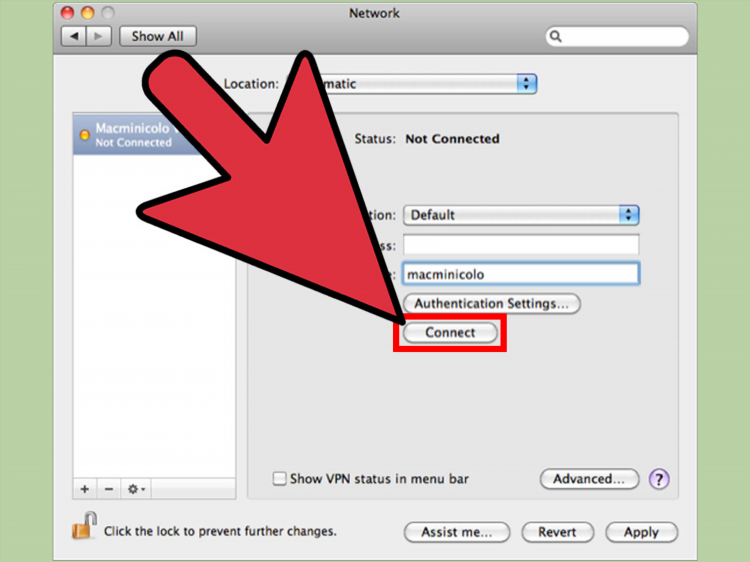

4. Проверка сертификатов безопасности

При подключении к VPN всегда стоит проверять подлинность сертификатов, чтобы убедиться, что соединение не было подменено и данные шифруются на надёжном сервере.

Влияние подмены VPN на корпоративную безопасность

Для организаций, использующих VPN для защиты корпоративных данных, подмена VPN может представлять серьёзную угрозу. Атаки могут привести к утечке коммерческих тайн, финансовым потерям или компрометации конфиденциальных данных клиентов.

Чтобы защитить корпоративные системы от подобных угроз, компании должны:

-

Использовать решения для мониторинга сетевого трафика и обнаружения аномалий.

-

Проводить регулярные аудиты безопасности VPN-соединений.

-

Обучать сотрудников правильному использованию VPN и методам защиты от фишинга и других угроз.

Заключение

Подмена VPN представляет собой серьёзную угрозу для безопасности как частных пользователей, так и для организаций. Злоумышленники могут использовать различные методы для перехвата или изменения трафика, что ведёт к утечке данных и финансовым потерям. Для защиты от таких угроз важно выбирать проверенные VPN-сервисы, регулярно обновлять программное обеспечение и внедрять дополнительные меры безопасности.

FAQ

Что такое подмена VPN?

Подмена VPN — это процесс, при котором злоумышленники изменяют или манипулируют данными, передаваемыми через VPN-соединение, с целью получения несанкционированного доступа к информации или обхода механизмов защиты.

Как можно защититься от подмены VPN?

Для защиты от подмены VPN необходимо использовать проверенные сервисы, обновлять программное обеспечение, проверять сертификаты безопасности и использовать многофакторную аутентификацию.

Какие последствия могут быть от подмены VPN?

Подмена VPN может привести к перехвату личных данных, утечке конфиденциальной информации, подмене идентичности пользователя и финансовым потерям.

Может ли подмена VPN повлиять на корпоративную безопасность?

Да, подмена VPN может стать причиной утечки коммерческих тайн, компрометации данных клиентов и других угроз для корпоративной безопасности.