Secure VPN взлом: анализ рисков и методов защиты

Что такое Secure VPN и зачем он используется

Secure VPN (Virtual Private Network) — это технология, обеспечивающая защищённую передачу данных через незащищённые сети, включая интернет. Основное назначение — шифрование трафика, защита от перехвата данных и обеспечение конфиденциальности пользователя. Корпоративные и частные пользователи широко применяют VPN для обхода блокировок, удалённого доступа к ресурсам и защиты персональной информации.

Secure VPN взлом: теоретическая возможность и реальные угрозы

Несмотря на высокую степень защиты, возможность взлома Secure VPN теоретически существует. Взлом может происходить через уязвимости в протоколах, неактуальные версии ПО или некорректную настройку сетевой инфраструктуры. Особенно уязвимыми являются VPN-решения, использующие устаревшие протоколы шифрования, такие как PPTP или L2TP без IPsec.

Основные векторы атак на Secure VPN

-

Эксплуатация уязвимостей ПО

-

Использование известных CVE (Common Vulnerabilities and Exposures).

-

Удалённое выполнение кода через незакрытые дыры в клиентах или серверах VPN.

-

-

Атаки на протоколы шифрования

-

Использование методов криптоанализа против слабых алгоритмов (например, RC4).

-

Перехват ключей сессии и попытка дешифровки зашифрованного трафика.

-

-

Социальная инженерия

-

Получение учётных данных через фишинговые атаки.

-

Подмена конфигураций и внедрение вредоносного ПО.

-

-

Атаки типа Man-in-the-Middle

-

Внедрение злоумышленника между клиентом и сервером VPN.

-

Использование поддельных сертификатов для перехвата трафика.

-

Secure VPN взлом через нулевые уязвимости (Zero-Day Exploits)

Zero-day уязвимости представляют особую опасность, так как они неизвестны разработчику на момент использования. В случае обнаружения таких уязвимостей в ПО VPN, злоумышленники могут получить доступ к трафику без необходимости взлома шифрования.

Примеры известных инцидентов взлома VPN

-

В 2020 году были зафиксированы атаки на корпоративные сети через уязвимости в Pulse Secure и Fortinet VPN. Атаки сопровождались внедрением вредоносного кода и последующим доступом к внутренним ресурсам.

-

В 2021 году АНБ США опубликовало рекомендации по защите от атак на VPN, указывая на распространённость подобных инцидентов в правительственных и частных структурах.

Меры защиты от взлома Secure VPN

-

Использование современных протоколов

-

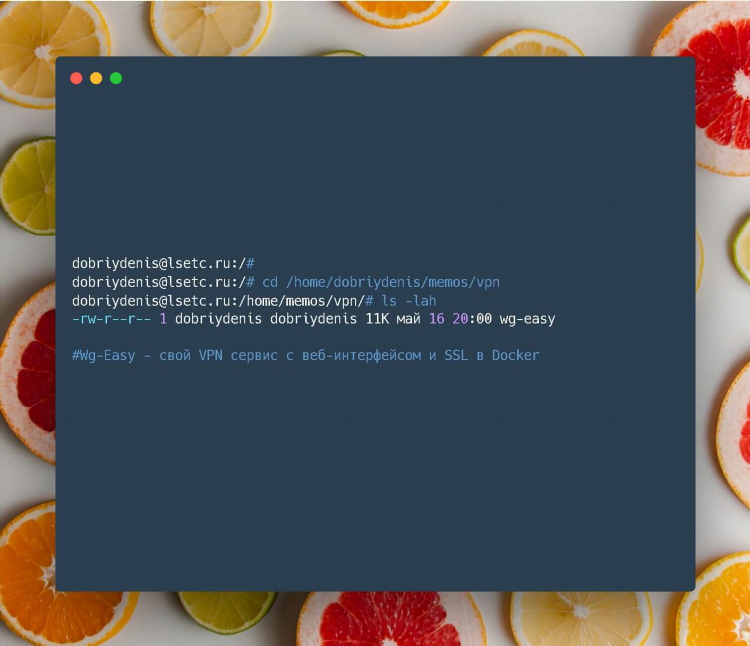

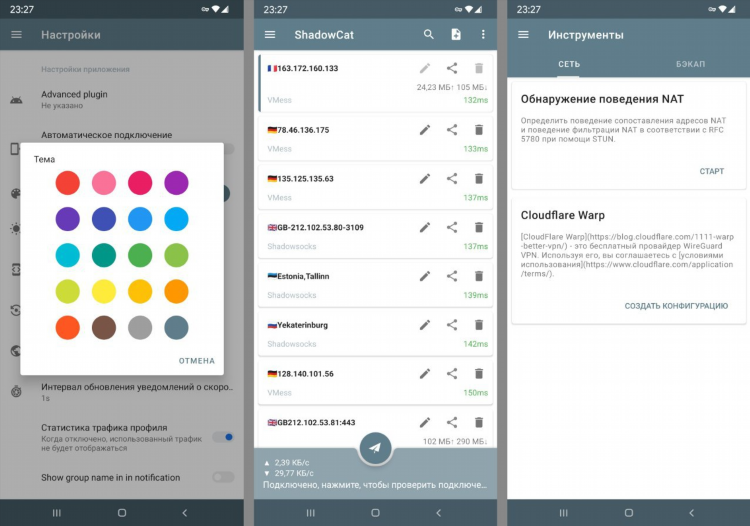

Рекомендуется применение OpenVPN, IKEv2/IPsec и WireGuard.

-

Исключение использования устаревших и небезопасных протоколов.

-

-

Регулярное обновление программного обеспечения

-

Обновления устраняют критические уязвимости и улучшают стабильность.

-

Важно поддерживать в актуальном состоянии как серверное, так и клиентское ПО.

-

-

Многофакторная аутентификация

-

Снижает риск компрометации аккаунта при утечке пароля.

-

-

Мониторинг и аудит безопасности

-

Логирование подключений и анализ подозрительной активности.

-

Проведение регулярных пентестов и проверок конфигурации.

-

-

Шифрование данных на конечных устройствах

-

Дополнительный уровень защиты на случай компрометации VPN-канала.

-

Выводы и рекомендации экспертов

Secure VPN обеспечивает высокий уровень защиты, однако не является полностью неуязвимым. Без должной настройки и постоянного обновления система может стать объектом успешной атаки. Основными мерами профилактики являются выбор проверенного провайдера, использование безопасных протоколов и внедрение комплексной политики информационной безопасности.

FAQ

Какие протоколы VPN считаются наиболее безопасными?

OpenVPN, WireGuard и IKEv2/IPsec считаются наиболее надёжными протоколами на текущий момент.

Можно ли взломать Secure VPN с помощью обычных средств?

Взлом требует специализированных знаний, доступа к уязвимостям или физического доступа к устройствам. Стандартными средствами взлом невозможен.

Какой риск несёт использование бесплатных VPN-сервисов?

Бесплатные VPN могут не обеспечивать должного уровня шифрования, логировать действия пользователей и содержать уязвимости.

Обнаружены ли случаи массового взлома Secure VPN?

Да, в 2020–2021 годах были выявлены масштабные атаки на корпоративные VPN-инфраструктуры с использованием известных уязвимостей.

Насколько эффективна многофакторная аутентификация для защиты VPN?

Многофакторная аутентификация значительно снижает риск несанкционированного доступа даже при компрометации пароля.